Poder Judicial - Malware

CMV24-00451Desde el CSIRT de Gobierno alertamos del descubrimiento de una nueva campaña de difusión de malware a través de email (malspam).

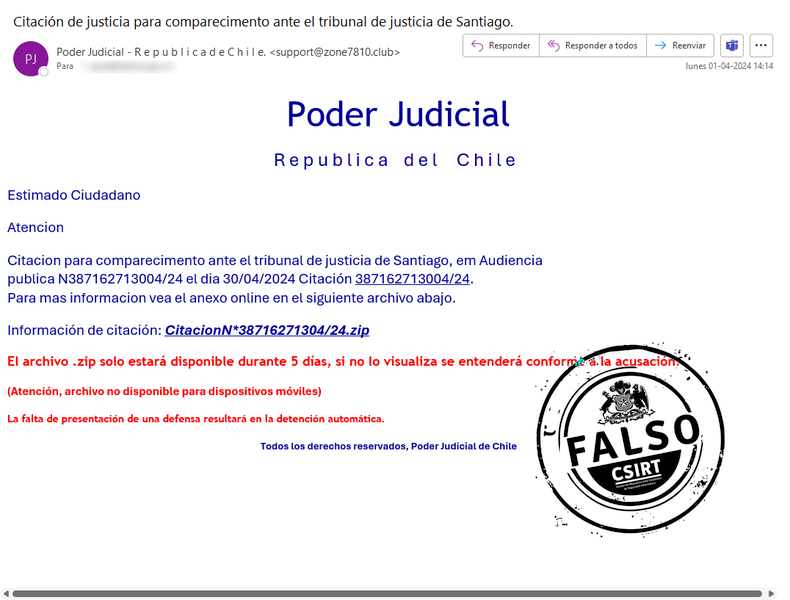

La campaña detectada suplanta al Poder Judicial a través de un correo electrónico que incluye un archivo malicioso, con el falso argumento de ser una supuesta citación.

Si la víctima interactúa con el fichero malicioso se encuentra con Mekotio, un troyano bancario dirigido principalmente a naciones de Iberoamérica (con distintas campañas que apuntan a distintos países, como la actual, preparada para Chile), y que destaca por el uso de comandos de base de datos SQL para obtener información del sistema infectado y enviarlo al servidor de Comando y Control.

Indicadores de Compromiso

| Tipo | Valor | Comentario |

|---|---|---|

| SHA256 | 28250f36a6a812013ee5ca63a240e906bb6bdbc8449c98f2a637a9b8224a8f83 | poderjudicialcitacion.msi |

| SHA256 | 338479cc3f7fb26c7c9987b4567d755e40a3af760fcf1c0e31ecbe5f60938a5a | quadiap.dll |

| IP:Puerto | 34. 117. 186. 192: 443 | Whois |

| IP:Puerto | 69. 164. 207. 73: 9091 | Comando y control |

| SHA256 | 7e643c188a1ee3b0251b7dfcab000b7c48fd840eff35189e8a45901852e3910a | ssleay32.dll |

| SHA256 | 8d3e94c47af3da706a9fe9e4428b2fefd5e9e6c7145e96927fffdf3dd5e472b8 | aicustact.dll |

| SHA256 | 913bbaede66f7c2f00b92916d5cad558067b589bca0b782409e96cb6bf48106e | lzmaextractor.dll |

| SHA256 | c55ec25413fa0b3f115ffb66a988bf418e500fc1b3421478eb443415d93062c4 | CitacionN3871627130424.zip |

| SHA256 | e28e34fbdaff077669586dcdb4e10f0ba2ca6c9973ed4d372a5c3ec3b8ad20e7 | libeay32.dll |

| URL | https: //epiclifemanifesto. com/clear/CitacionN3871627130424. zip?24303789 | Contenedor del malware |

| URL | https: //spacewizard. in/poderjudicial/citacion/?hash={mail} | URL redirección |

| support@spokenenglish. eslhomeschool. org | Correo de salida | |

| support@theworship. space | Correo de Salida | |

| support@zone7810. club | Correo de Salida | |

| MITRE ATT&CK | T1012 | Consulta del Registro |

| MITRE ATT&CK | T1082 | Descubrimiento de información del sistema |

| MITRE ATT&CK | T1120 | Descubrimiento de dispositivos periféricos |

| MITRE ATT&CK | T1204. 002 | Archivo Malicioso |

| MITRE ATT&CK | T1566. 002 | Acceso Inicial (Mediante Phishing) |