Alerta general - Suplantación con malware

CMV24-00454Desde el CSIRT de Gobierno alertamos del descubrimiento de una nueva campaña de difusión de malware a través de email (malspam).

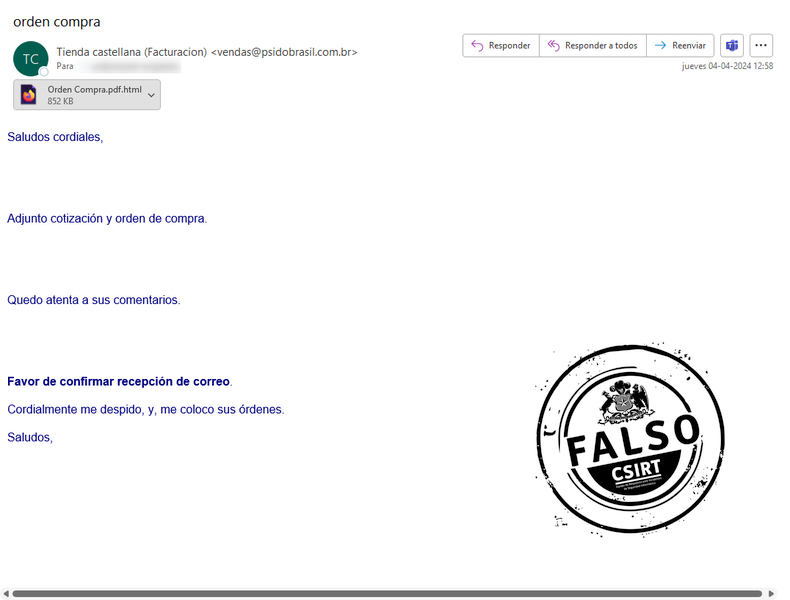

Esta campaña, difundida a través de email, busca convencer al receptor del mensaje de hacer clic en un archivo malicioso, indica falsamente en el cuerpo del email, que el archivo corresponde a una cotización y una orden de compra.

De ser ejecutado, este archivo adjunto comienza el proceso de descarga de un archivo comprimido .uue, que contiene a su vez un archivo ejecutable que despliega el malware conocido como Agent Tesla.

Agent Tesla es un malware que sustrae información confidencial y la envía a los atacantes. Busca las credenciales que se almacenan en programas como navegadores, clientes de correos electrónicos, FTP/SCP, bases de datos, herramientas de administración remota, aplicaciones VPN y e mensajería instantánea.

Este malware es capaz de robar datos que se encuentren en el portapapeles, grabar las pulsaciones del teclado (función de keylogger) y realizar capturas de pantalla.

Tras esto, el malware envía a los atacantes toda la información sustraída por medio de correo electrónico, o, en algunas modificaciones del malware, también por medio de Telegram, Discord, un sitio web o un servidor de FTP.

Indicadores de Compromiso

| Tipo | Valor | Comentario |

|---|---|---|

| SHA256 | 1837ea1589add133e71cee9186650e173858f803c1d22c35379e0942d237972c | translucently |

| IP:Puerto | 185. 174. 175. 187: 587 | Comando y control |

| IPv4 | 187. 217. 245. 25 | IP SMTP |

| IPv4 | 187. 217. 245. 25 | IP SMTP |

| SHA256 | 2af73b4896049b091a2ef506dee893208ec548eb9236568c9f793c709efcf307 | Esher |

| SHA256 | 77238aaa93306c3b06c4284434492ada5acf0e160c0097970080dabad38a4ba5 | Orden Compra.pdf.html |

| SHA256 | add1a0e5cf249b22e6873a930149429ceb82e535fdc66b892fc8bff16df3f099 | Orden Compra.pdf.uue |

| Dominio | cp8nl. hyperhost. ua | Dominio C2 |

| SHA256 | e110f2c1139aa5b879c3288ece8c485a0af16d14be2a7c0eed78970d75efafea | Orden Compra.pdf______________________________________________________.exe |

| Asunto Email | orden compra | Asunto del correo |

| MITRE ATT&CK | T1012 | Consulta del Registro |

| MITRE ATT&CK | T1071. 003 | Protocolos de correo |

| MITRE ATT&CK | T1082 | Descubrimiento de información del sistema |

| MITRE ATT&CK | T1114. 001 | Colección de correo electrónico local |

| MITRE ATT&CK | T1518 | Descubrimiento de software |

| MITRE ATT&CK | T1552. 001 | Credenciales en archivos |

| MITRE ATT&CK | T1555. 003 | Credenciales de los navegadores web |

| MITRE ATT&CK | T1566. 002 | Acceso Inicial (Mediante Phishing) |

| vendas@psidobrasil. com. br | Correo de salida |