Boletín Semanal

22 de junio de 2024 a 28 de junio de 2024

Semana siguiente >>

15

URL

+10 con respecto a la semana pasada

14

Hashes

+14 con respecto a la semana pasada

15

IP

+10 con respecto a la semana pasada

18

Vulnerabilidades

+13 con respecto a la semana pasada

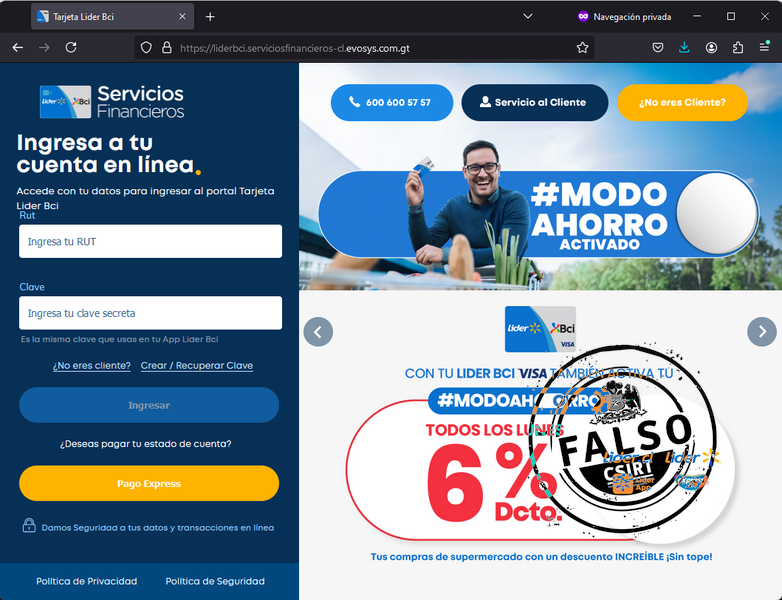

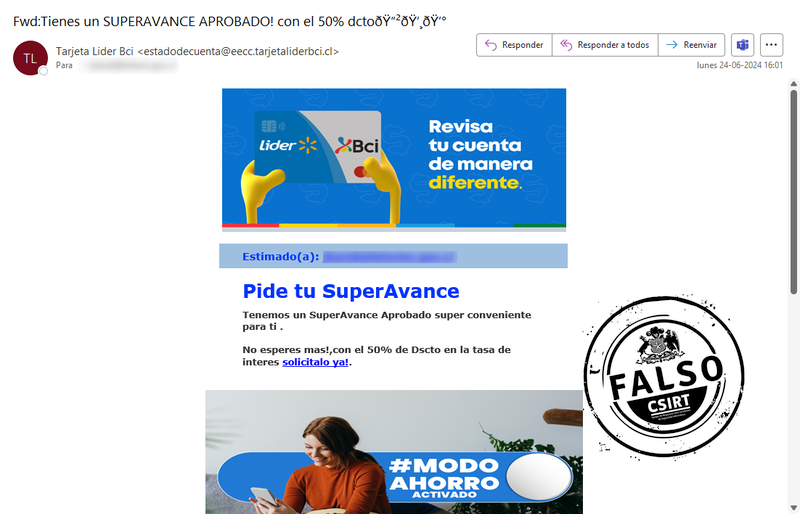

Phishing

Indicadores de Compromiso

| Tipo | Valor | Comentario |

|---|---|---|

| IPv4 | 144. 217. 96. 196 | IP sitio falso |

| IPv4 | 185. 244. 151. 23 | IP SMTP |

| URL | https: //liderbci. serviciosfinancieros-cl. evosys. com. gt/ | URL sitio falso |

| URL | https: //www. edusofia. mx/tarjetaliderbci/superavance-hfeq/ | URL redirección |

| Asunto Email | Tienes un SUPERAVANCE APROBADO! con el 50% dcto | Asunto correo electrónico |

| www@myserver. allsite. com | Correo de salida |

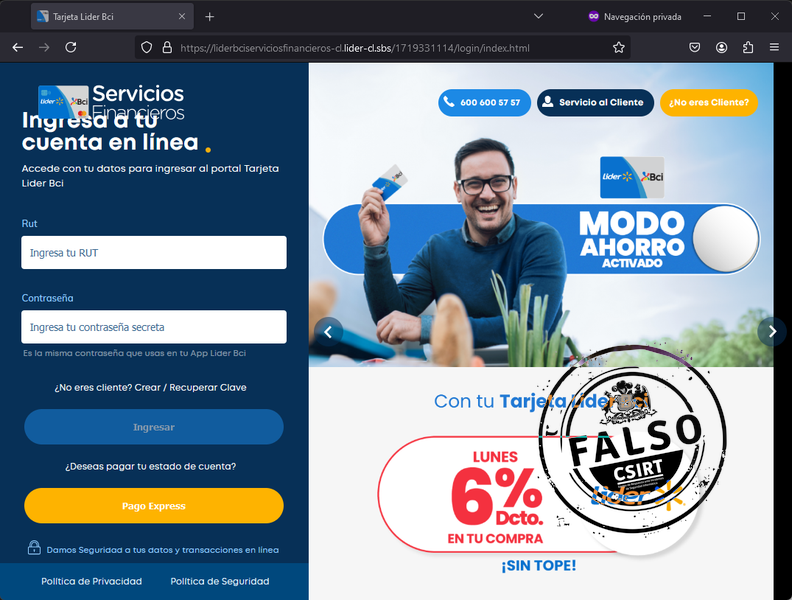

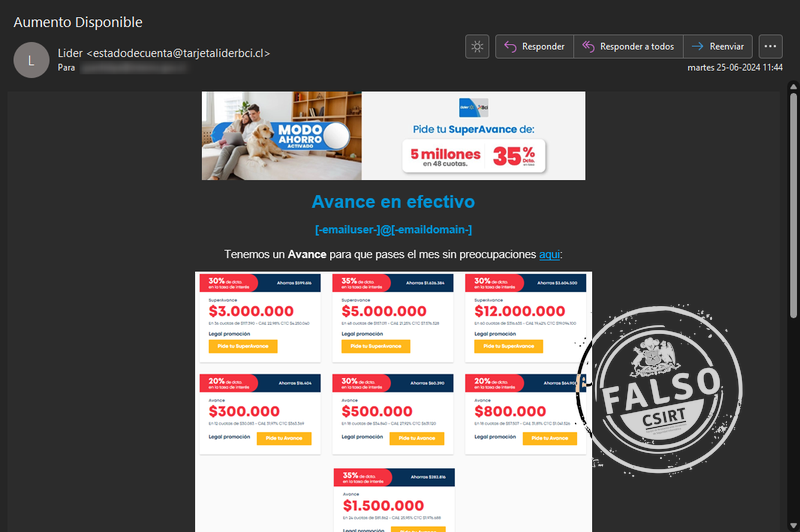

Indicadores de Compromiso

| Tipo | Valor | Comentario |

|---|---|---|

| IPv4 | 112. 175. 79. 23 | IP SMTP |

| IPv4 | 172. 67. 138. 151 | IP sitio falso |

| apache@localhost. localdomain | Correo de salida | |

| Asunto Email | Aumento Disponible | Asunto correo |

| URL | https: //liderbciserviciosfinancieros-cl. lider-cl. sbs/1719331114/login/index. html | URL sitio falso |

| URL | https: //tarjetaliderbci. cuposchile. info/lider/?https: //tarjetaliderbci. cl/contenidos/creditos/detalle/284/avance | URL redirección |

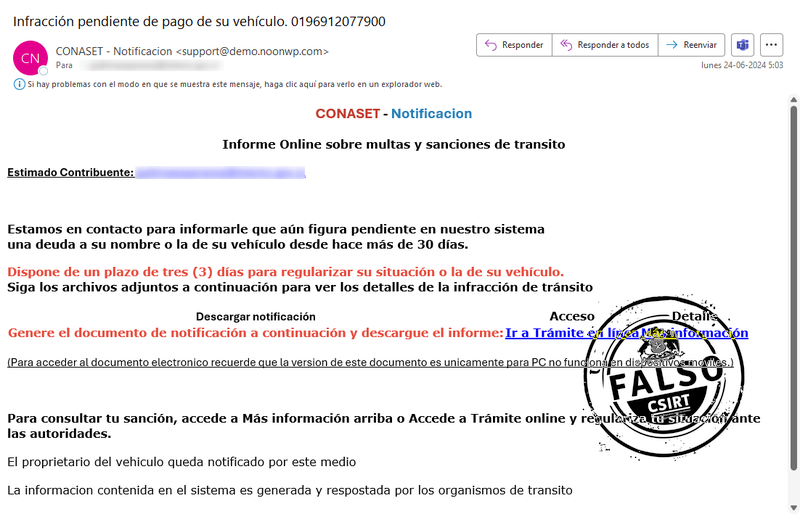

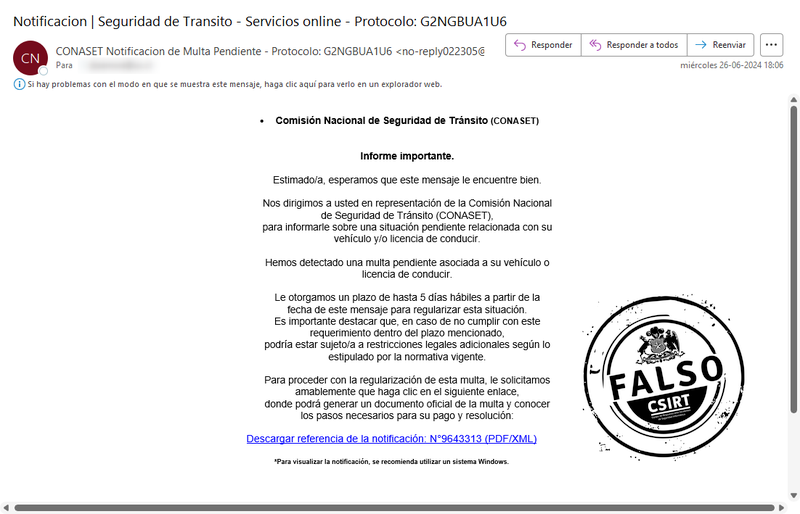

Suplantación con malware

Indicadores de Compromiso

| Tipo | Valor | Comentario |

|---|---|---|

| IPv4 | 103. 179. 191. 151 | IP SMTP |

| IP:Puerto | 104. 200. 19. 193: 8900 | Whois |

| IP:Puerto | 104. 200. 19. 193: 8900 | Comando y control |

| IPv4 | 116. 203. 200. 128 | IP SMTP |

| IPv4 | 159. 89. 176. 161 | IP SMTP |

| IPv4 | 178. 63. 76. 15 | IP SMTP |

| SHA256 | 52cc08bd5f2d6bcfc37476a4d72d228ef5383e6dd8193e4acd22e2cb3f3a5240 | infrapendienteconainforma.zip |

| SHA256 | 61cd115cc58201f78da7588daf4ec9f1969ae9731df818d28663a4184c0aef98 | infrapendienteconainforma.msi |

| IPv4 | 77. 68. 93. 26 | IP SMTP |

| IPv4 | 88. 99. 253. 159 | IP SMTP |

| IPv4 | 95. 168. 184. 116 | IP SMTP |

| Asunto Email | Infracción pendiente de pago de su vehículo. 0196912077900 | Asunto del correo |

| Asunto Email | Infracción pendiente de pago de su vehículo. 023629333530216522168890 | Asunto del correo |

| Asunto Email | Infracción pendiente de pago de su vehículo. 10839002843749 | Asunto del correo |

| Asunto Email | Infracción pendiente de pago de su vehículo. 17594609842983980 | Asunto del correo |

| Asunto Email | Infracción pendiente de pago de su vehículo. 27235843965720747716 | Asunto del correo |

| Asunto Email | Infracción pendiente de pago de su vehículo. 56112628022574010 | Asunto del correo |

| Asunto Email | Infracción pendiente de pago de su vehículo. 8263486484190 | Asunto del correo |

| Asunto Email | Infracción pendiente de pago de su vehículo. 872166417920147485 | Asunto del correo |

| support@dailyxetai. vn | Correo de salida | |

| support@demo. noonwp. com | Correo de salida | |

| support@menus. casalimonerestaurant. com | Correo de salida | |

| support@paweddings. co. uk | Correo de salida | |

| support@recruitment-mar. itea. academy | Correo de salida | |

| support@smoke-one. de | Correo de salida | |

| support@zweirad-zimmermann. com | Correo de salida | |

| MITRE ATT&CK | T1012 | Consulta del Registro |

| MITRE ATT&CK | T1082 | Descubrimiento de información del sistema |

| MITRE ATT&CK | T1120 | Descubrimiento de dispositivos periféricos |

| MITRE ATT&CK | T1546 | Ejecución activada por eventos |

| MITRE ATT&CK | T1546. 016 | Paquetes de instalación |

| MITRE ATT&CK | T1566. 002 | Acceso Inicial (Mediante Phishing) |

Indicadores de Compromiso

| Tipo | Valor | Comentario |

|---|---|---|

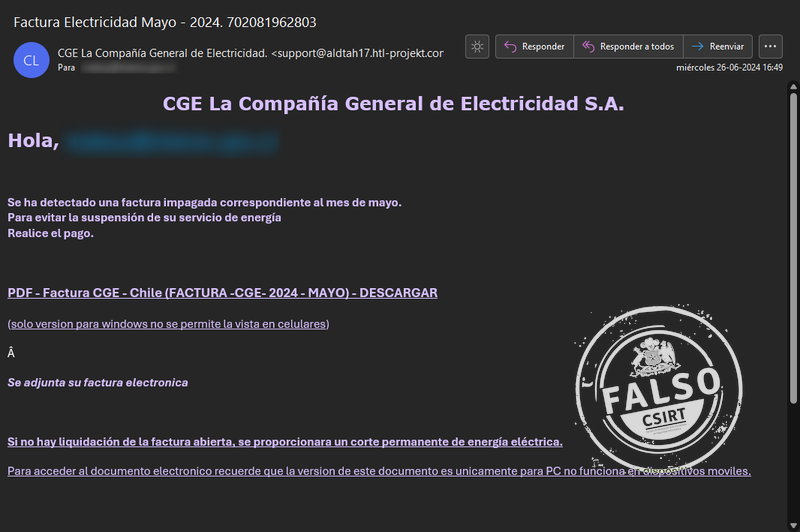

| IPv4 | 146. 0. 17. 98 | IP SMTP |

| IP:Puerto | 23. 239. 4. 149: 8900 | Comando y control |

| IP:Puerto | 34. 117. 186. 192: 443 | Whois |

| SHA256 | 9f20e42c2cab00aa6229dea2c6f023068c57c86f212d8d2cb865362c5b5a3900 | FactuBoletaEletricidadCgeMAYO.msi_86329.zip |

| SHA256 | cc639260df548715fa8905d449e84a9076d50300f2490f3f3598ea3248776141 | FactuBoletaEletricidadCgeMAYO.msi_FactuBoletaEletricidadCgeMAYO.msi_86329.msi |

| URL | https: //httptw. com/?139283476 | URL redirección |

| URL | https: //httptw. com/silvergold/eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9. eyJ1dWlkIjoiYTZmOWEzMDctMjFhYi00NWEzLWJhM2UtM2ZhZDJmODEzMDBhIiwiaWF0IjoxNzE5NDM1NTY4LCJleHAiOjE3MTk0MzU1NzR9. RH4M-s9KMZLgPzeN2ox53M3XMKIl5Sy36wGrJDF3UoU/ | URL redirección |

| URL | https: //httptw. com/viral/eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9. eyJ1dWlkIjoiYTZmOWEzMDctMjFhYi00NWEzLWJhM2UtM2ZhZDJmODEzMDBhIiwiaWF0IjoxNzE5NDM1NTY4LCJleHAiOjE3MTk0MzU1NzR9. RH4M-s9KMZLgPzeN2ox53M3XMKIl5Sy36wGrJDF3UoU | URL descarga fichero |

| URL | https: //techpowerup. net/cgefacturacl/descargafactmayo/eletricidad/?hash={email} | URL redirección |

| support@aldtah17. htl-projekt. com | Correo de salida | |

| MITRE ATT&CK | T1012 | Consulta del Registro |

| MITRE ATT&CK | T1082 | Información del Sistema |

| MITRE ATT&CK | T1120 | Descubrimiento de dispositivos periféricos |

| MITRE ATT&CK | T1546 | Ejecución activada por eventos |

| MITRE ATT&CK | T1546. 016 | Paquetes de instalación |

| MITRE ATT&CK | T1566. 002 | Mediante Phishing |

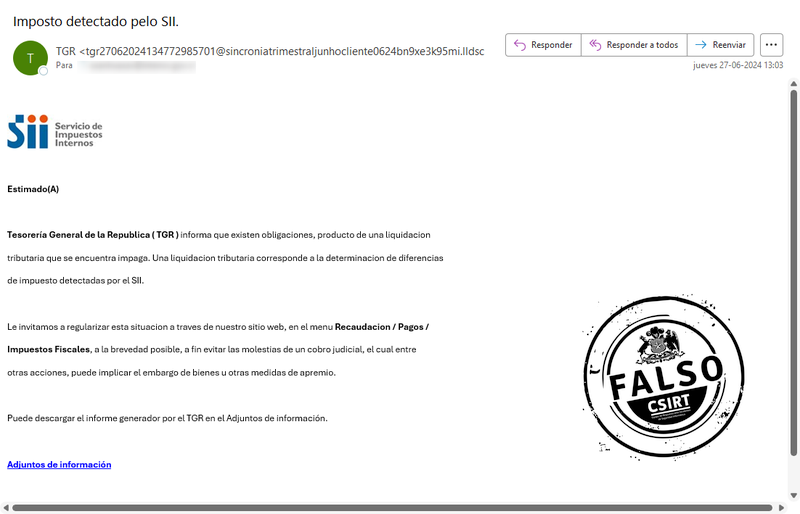

Indicadores de Compromiso

| Tipo | Valor | Comentario |

|---|---|---|

| IPv4 | 163. 44. 202. 248 | IP SMTP |

| SHA256 | 50856cfeaad9ccd338b17055bb6ded52d16a74ff2bf8c2318283eaf335a89abd | Citacion_27062024082296352573901.zip |

| SHA256 | 521c332292c374a6a60a18330e0d0aa87ac16e78898abf676579519675e45475 | /\t/PvCN84/ BETSIAOS63RXZ9VI7D4OT16 |

| IPv4 | 65. 38. 120. 88 | IP dominio |

| SHA256 | ae804b3dc19c13ed75a377cd5c823d75f9ad75abedb6797683be4586878d34b9 | Citacion_27062024082296352573901.hta |

| URL | https: //252. 22. 168. 184. host. secureserver. net/2706202408268537591273901/Citacion_27062024082296352573901. zip | URL descarga |

| URL | https: //252. 22. 168. 184. host. secureserver. net/index. php | URL redirección |

| Asunto Email | Imposto detectado pelo SII. | Asunto correo |

| root@sincroniatrimestraljunhocliente0624bn9xe3k95mi. lldscreenspace. com. br | Correo de salida | |

| Dominio | ujshanmsupreme. ddns. net | Dominio malicioso |

Indicadores de Compromiso

| Tipo | Valor | Comentario |

|---|---|---|

| IPv4 | 146. 155. 99. 132 | IP SMTP |

| SHA256 | 260d537b1c659a4bb4a7de536e916df87ac165ca98583b28d51e19fa142355cb | facturdeuda11.21_afip.on-line.pdf.xml.msi_11158.zip |

| IP:Puerto | 34. 117. 186. 192: 443 | Whois |

| IP:Puerto | 68. 233. 238. 122: 9091 | Comando y control |

| SHA256 | 83ece90081040f5f227204d23113f02bba9b2f01963678cb053a076fe7d49006 | facturdeuda11.21_afip.on-line.pdf.xml.msi_facturdeuda11.21_afip.on-line.pdf.xml.msi_11158.msi |

| root@facelec58. google-searcher. com | Correo de salida | |

| MITRE ATT&CK | T1012 | Registro de consultas |

| MITRE ATT&CK | T1082 | Descubrimiento de información del sistema |

| MITRE ATT&CK | T1120 | Descubrimiento de dispositivos periféricos |

| MITRE ATT&CK | T1546. 016 | Paquetes de instalación |

| MITRE ATT&CK | T1566. 002 | Acceso Inicial (Mediante Phishing) |

Vulnerabilidades

Vulnerabilidades

| ID | CVSS | EPSS |

|---|---|---|

| CVE-2024-28995 | 8.6 | 34.34% |

Vulnerabilidades

| ID | CVSS | EPSS |

|---|---|---|

| CVE-2024-21338 | 7.8 | 1.43% |

Vulnerabilidades

| ID | CVSS | EPSS |

|---|---|---|

| CVE-2024-6290 | 0.05% | |

| CVE-2024-6290 | 0.05% | |

| CVE-2024-6290 | 0.05% | |

| CVE-2024-6290 | 0.05% | |

| CVE-2024-6291 | 0.05% | |

| CVE-2024-6291 | 0.05% | |

| CVE-2024-6291 | 0.05% | |

| CVE-2024-6291 | 0.05% | |

| CVE-2024-6292 | 0.05% | |

| CVE-2024-6292 | 0.05% | |

| CVE-2024-6292 | 0.05% | |

| CVE-2024-6292 | 0.05% | |

| CVE-2024-6293 | 0.05% | |

| CVE-2024-6293 | 0.05% | |

| CVE-2024-6293 | 0.05% | |

| CVE-2024-6293 | 0.05% |

Comunicado

Indicadores de Compromiso

| Tipo | Valor | Comentario |

|---|---|---|

| SHA256 | 024abe2084370d2c946f7a98b26149fc77224a30400a3f7e253075318172f6d9 | softwarevisiotoday_update2.exe |

| SHA256 | 0408c89803285bf3084ab770a91b2212ef78ff721dbfc3c30c8ac632e68b16fc | Tuataragames Contract for YouTube Partners.pdf.exe |

| SHA256 | 0a5ea83c4ae868bacfac156039b2cfd713d61c15971a19b06447cf618bc24bf2 | softwarevisiobox_update4.exe |

| SHA256 | 1f64bc9469a33c77561e22beea18d9bbdd343dae89bc6f02bc85e24873d93f4e | bfsvc.exe |

| SHA256 | b748181035fabd4e717bb4d8a5b86343758864353c705b386e111036280905a1 | Solution.exe |

| MITRE ATT&CK | T1012 | Registro de consultas |

| MITRE ATT&CK | T1018 | Descubrimiento remoto del sistema |

| MITRE ATT&CK | T1027 | Archivos o información ofuscados |

| MITRE ATT&CK | T1027. 002 | Software empaquetado |

| MITRE ATT&CK | T1033 | Descubrimiento del propietario/usuario del sistema |

| MITRE ATT&CK | T1036 | Enmascaramiento |

| MITRE ATT&CK | T1055 | Inyección de procesos |

| MITRE ATT&CK | T1056 | Captura de entradas |

| MITRE ATT&CK | T1057 | Descubrimiento de procesos |

| MITRE ATT&CK | T1059 | Intérprete de comandos y scripts |

| MITRE ATT&CK | T1070. 006 | Timestomp |

| MITRE ATT&CK | T1071 | Protocolo de la capa de aplicación |

| MITRE ATT&CK | T1082 | Descubrimiento de información del sistema |

| MITRE ATT&CK | T1083 | Descubrimiento de archivos y directorios |

| MITRE ATT&CK | T1087 | Descubrimiento de cuentas |

| MITRE ATT&CK | T1095 | Protocolo de capa no aplicativa |

| MITRE ATT&CK | T1106 | API nativa |

| MITRE ATT&CK | T1115 | Datos del portapapeles |

| MITRE ATT&CK | T1129 | Módulos compartidos |

| MITRE ATT&CK | T1140 | Desofuscar/Decodificar archivos o información |

| MITRE ATT&CK | T1497 | Evasión de virtualización/Sandbox |

| MITRE ATT&CK | T1518. 001 | Descubrimiento de software de seguridad |

| MITRE ATT&CK | T1562. 001 | Desactivar o modificación de herramientas |

| MITRE ATT&CK | T1573 | Canal cifrado |

Indicadores de Compromiso

| Tipo | Valor | Comentario |

|---|---|---|

| Dominio | googie-anaiytics. com | Dominio usado por código malicioso |

| URL | https: //cdn. polyfill. io | URL de script malicioso |

| Dominio | kuurza. com | Dominio usado por código malicioso |

| Dominio | polyfill. io | dominio malicioso |

Noticias

No se publicaron noticias esta semana.

Ciberconsejos

Muro de la Fama

Puedes encontrar el muro de la fama en este enlace.